网络安全是当今信息时代最为关注的话题之一。在众多网络安全措施中,防火墙作为网络安全的第一道防线,扮演着至关重要的角色。一个配置得当的防火墙可以有效地阻止未经授权的访问,保护内部网络资源的安全。本文将深入探讨防火墙配置参数的优化方法,帮助您构建一个更加安全和高效的网络环境。

一、了解防火墙配置参数的重要性

防火墙通过一系列预设的规则来控制进出网络的数据流。这些规则包括端口、协议、源IP地址、目的IP地址等参数的配置。优化这些参数,可以提高网络的访问效率,同时降低安全风险。

二、防火墙配置参数优化步骤

2.1端口优化

端口是网络通信的重要组成部分。防火墙通过端口来决定哪些类型的网络流量可以通过。

关闭不必要的端口:分析网络需求,关闭所有不必要的服务端口,减少潜在的入侵点。

设置端口转发规则:对于必须开放的端口,合理设置端口转发,仅允许特定的网络流量通过。

2.2协议与服务优化

不同的网络协议和服务有其特定的安全风险。

限制使用高风险协议:如FTP、Telnet等,使用更为安全的协议(如SFTP、SSH)替代。

设置服务访问控制列表(ACL):根据网络的实际情况,对服务进行细粒度的访问控制。

2.3IP地址管理

通过限制IP地址,可以有效管理网络流量,防止恶意访问。

设定静态IP地址:为内部网络设备设定静态IP,方便管理与追踪。

配置IP地址黑名单和白名单:将恶意IP地址加入黑名单,仅允许白名单中的IP地址访问。

2.4日志与审计

日志是分析和审计网络活动的关键。

开启防火墙日志记录:记录所有通过防火墙的活动,包括允许和拒绝的事件。

定期审计日志:分析日志记录,定期检查异常访问行为,及时调整规则。

三、防火墙配置参数优化的高级技巧

3.1防火墙规则集的优化

最小权限原则:规则应该基于最小权限原则来配置,即只允许必要的流量通过。

规则排序:将最常匹配的规则放在前面,减少处理时间,提高效率。

3.2动态策略配置

根据流量类型动态调整规则:使用高级功能,如状态检测,可以根据网络连接的状态来动态调整防火墙规则。

时间控制:为特定时间段设定不同的安全策略,如夜间减少开放的端口数。

3.3联动其他安全措施

与入侵检测系统联动:实现防火墙与入侵检测系统的整合,一旦检测到潜在威胁,自动调整防火墙规则。

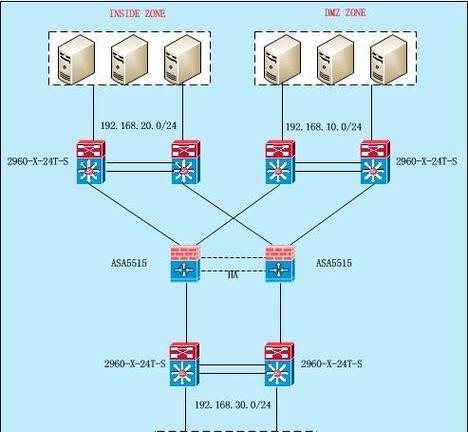

与网络隔离措施相结合:确保防火墙与网络隔离策略协同工作,如VLAN配置,提高网络的安全性。

四、防火墙配置参数优化的注意事项

定期更新和维护:随着网络环境的变化,定期更新防火墙规则是必须的。

避免规则冲突:确保防火墙规则之间不产生冲突,以免造成安全漏洞。

测试和验证:在正式环境中部署前,对防火墙配置进行充分的测试和验证,确保配置无误且安全有效。

五、

防火墙配置参数的优化是一个需要细致入微考量的过程。通过关闭不必要的端口、限制协议与服务、精细管理IP地址、定期审计日志,以及应用高级的动态策略配置,我们可以显著提升防火墙的性能和安全防护水平。记住,网络安全没有一劳永逸的解决方案,定期的评估和维护是保证网络安全的必要手段。